Proxy Türleri ve Güvenlik: Avantajlar, Riskler ve Kullanım Önerileri

Proxy Kullanımı ve Avantajları

Proxy Türleri ve Güvenlik: Avantajlar, Riskler ve Kullanım Önerileri

Stake VPN'siz Erişim

Stake VPN'siz Giriş

Proxy Türleri ve Güvenlik: Avantajlar, Riskler ve Kullanım Önerileri

Proxy nedir ve ne işe yarar?

Proxy (ara sunucu), cihazınız ile internet üzerindeki hedef sunucu arasında aracı gibi çalışan bir sistemdir. Tarayıcınız ya da uygulamanız bir siteye bağlanmak istediğinde, istek önce proxy sunucusuna gider; proxy de hedefe iletir ve yanıtı size geri döndürür. Bu yaklaşım; kurumsal ağlarda politika uygulama, belirli uygulamaları yönlendirme ve bazı senaryolarda IP adresini hedef taraftan farklı göstermeye yardımcı olabilir.

Proxy kavramına genel bir giriş için: Cloudflare Learning – What is a proxy server?

Bu rehber kimler için? Ağ temellerini öğrenmek isteyenler, iş/okul ağında proxy görenler, uygulama bazlı yönlendirme kurmak isteyenler ve proxy kullanırken güvenlik risklerini azaltmak isteyenler için.

Bu rehberde neler var?

- Proxy türleri: HTTP/HTTPS (CONNECT), SOCKS5, şeffaf proxy, forward vs reverse proxy

- Anonimlik beklentileri ve sınırları (çerez, parmak izi, DNS davranışı)

- Başlıca güvenlik riskleri (kayıt tutma, TLS inceleme, sızıntılar)

- Proxy vs VPN karşılaştırması

- Daha güvenli kullanım için kontrol listesi ve genel sorun giderme adımları

Önemli nokta: Proxy, çoğu durumda VPN gibi cihazın tüm trafiğini uçtan uca şifreleyen bir çözüm değildir. Bu yüzden güvenlik ve gizlilik beklentisini doğru kurmak gerekir.

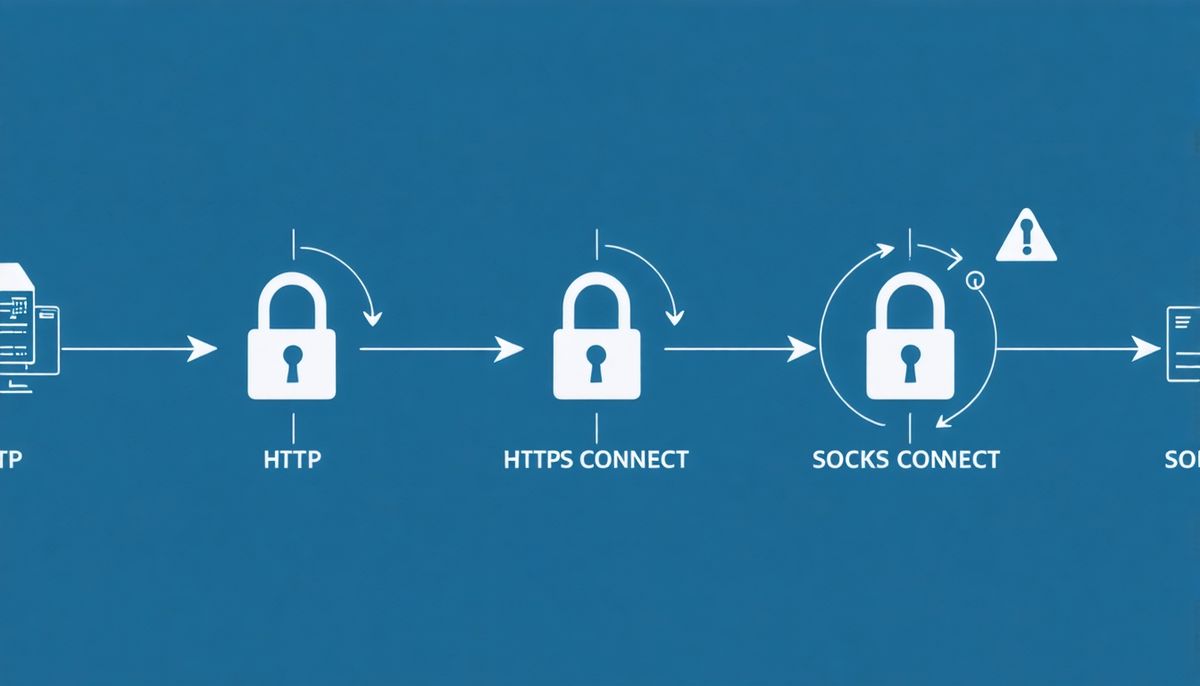

Proxy türleri: Hızlı sınıflandırma

Proxy’ler farklı katmanlarda çalışır ve farklı protokoller kullanır. En yaygın türler:

- HTTP proxy: Temel web trafiği (HTTP) için kullanılır.

- HTTPS (HTTP CONNECT) proxy: İstemcinin HTTPS sitelere bağlanması için bir tünel açmasına imkan verir. CONNECT yöntemi, istemci ile hedef arasında bir tünel kurulmasını tarif eder; ayrıntılar HTTP standartlarında tanımlanır: IETF RFC 9110 – HTTP Semantics (CONNECT).

- SOCKS (özellikle SOCKS5): Web’in ötesinde, farklı uygulama/istemci trafiğini yönlendirmede daha esnektir. SOCKS5’in temel tanımı için: IETF RFC 1928 – SOCKS Protocol Version 5.

- Şeffaf (transparent) proxy: Kullanıcı ayarı olmadan ağ tarafından uygulanabilir; genellikle kurumsal/ISP senaryolarında görülür.

- Forward proxy vs reverse proxy: Forward proxy kullanıcı adına internete çıkar. Reverse proxy ise bir web sitesinin önünde durur (ör. yük dengeleme, güvenlik, CDN). Reverse proxy kavramı için: Cloudflare Learning – Reverse Proxy.

HTTP, HTTPS ve SOCKS5 farkları (pratik açıdan)

| Tür | En uygun kullanım | Artı | Dikkat |

|---|---|---|---|

| HTTP proxy | Basit web istekleri | Kurulumu kolay | Şifreli olmayan HTTP’de veri riski artar |

| HTTPS (CONNECT) proxy | Tarayıcı ile HTTPS siteler | Tipik senaryoda TLS uçtan uca (tarayıcı↔site) kalır | Kurumsal ortamda TLS inceleme/interception varsa davranış değişebilir |

| SOCKS5 | Uygulama/istemci bazlı yönlendirme | Esnek | Kendi başına şifreleme garanti etmez; şifreleme ihtiyacı uygulama katmanında değerlendirilir |

Proxy anonimlik sağlar mı? Gerçekçi beklentiler

Proxy, hedef sitenin gördüğü IP adresini değiştirebilir; ancak bu otomatik olarak “tam anonimlik” anlamına gelmez. Kimliklendirme yalnızca IP’ye değil, birçok sinyale dayanır:

- Tarayıcı parmak izi: Eklentiler, ekran çözünürlüğü, dil, yazı tipleri vb. birleşimi.

- Çerezler ve oturum bilgileri: Bir hesaba giriş yaptıysanız, IP değişse bile hesap kimliği belirleyici olabilir.

- DNS davranışı (yapılandırmaya bağlı): DNS sorgularının proxy tüneline dahil olup olmaması; istemci, işletim sistemi ve proxy türüne göre değişebilir. Bu yüzden “DNS mutlaka proxy üzerinden gider” veya “DNS mutlaka sızar” gibi kesin genellemeler doğru değildir. DNS’in temel işleyişi için: Cloudflare Learning – What is DNS?

- Sağlayıcı kayıtları: Proxy operatörü, en azından bağlantı meta verilerini (zaman, hedef, hacim gibi) görebilir; bu konudaki genel çerçeve için: Cloudflare – Proxy server

Bu nedenle proxy’yi “anonimlik aracı” olarak konumlandırmadan önce hedefinizin gizlilik mi, güvenlik mi, yoksa sadece yönlendirme mi olduğunu netleştirmek en doğru başlangıçtır.

Başlıca güvenlik riskleri (risk analizi)

Proxy kullanmanın riskleri; proxy’nin kime ait olduğuna (kurumsal, ticari, ücretsiz), nasıl yapılandırıldığına ve hangi protokolün kullanıldığına göre değişir.

1) Kayıt tutma (logging) ve veri görünürlüğü

Proxy sağlayıcısı, tipik olarak bağlantı meta verilerini görebilir. Şifreli olmayan HTTP trafiğinde ise içerik de görülebilir. Operatörü belirsiz veya rastgele listelerden bulunan proxy’lerde bu risk daha öngörülemez hale gelir.

2) Ortadaki adam (MITM), TLS inceleme ve sertifika uyarıları

HTTPS sitelerde normal koşulda şifreleme (TLS), istemci ile hedef site arasında olur; HTTPS CONNECT proxy çoğu zaman yalnızca tünel kurar. Ancak bazı kurumsal ortamlarda güvenlik/denetim amacıyla TLS interception (HTTPS inceleme) uygulanabilir ve bunun için cihaza kurumsal bir kök sertifika yüklenmesi gerekebilir.

TLS’nin temel mantığı için: Mozilla MDN – Transport Layer Security (TLS). Taşıma katmanı korumasına dair uygulama önerileri için: OWASP – Transport Layer Protection Cheat Sheet. Sertifika uyarılarının ne anlama gelebileceğine dair genel açıklama için: Mozilla Support – “Your connection is not secure”.

3) Kimlik bilgisi sızıntısı (hesaplar, token’lar)

Şifreli olmayan bağlantılarda veya kötü niyetli/yanlış yapılandırılmış ara katmanlarda, giriş formları ve oturum belirteçleri (token/cookie) risk altına girebilir. Proxy üzerinden kritik hesaplara giriş yaparken temkinli olmak ve mümkünse çok faktörlü doğrulama kullanmak önemlidir.

4) DNS ve IP sızıntıları (yapılandırmaya bağlı)

Özellikle “sadece bir uygulama proxy kullansın” senaryolarında, DNS çözümleme davranışı uygulamaya/işletim sistemine göre değişebilir. Bazı durumlarda DNS sorguları proxy tüneline dahil olmaz veya farklı bir yoldan çıkar. Bu, doğru/yanlış kullanım kadar istemci tasarımına da bağlıdır; bu nedenle kurulumu yaptıktan sonra davranışı test etmek faydalıdır.

5) Cihaz güvenliği ve kötü amaçlı yazılım riski

“Proxy uygulaması” diye indirilen üçüncü taraf yazılımlar, özellikle doğrulanmamış kaynaklardan geliyorsa cihaz güvenliği açısından ek risk yaratabilir. Proxy’yi mümkünse işletim sisteminin yerleşik ağ ayarlarıyla veya saygın, açıkça belgelenmiş istemcilerle yönetmek daha temkinli bir yaklaşımdır.

Proxy mi VPN mi? Ne zaman hangisi?

Proxy ve VPN sık karıştırılır. Genel olarak VPN, cihaz ile VPN sunucusu arasında şifreli bir tünel kurar ve çoğu zaman tüm trafiği kapsar. Proxy ise çoğu senaryoda uygulama veya protokol bazında çalışır ve (proxy türüne göre) şifreleme sağlamayabilir.

| Kriter | Proxy | VPN |

|---|---|---|

| Şifreleme | Protokole/uygulamaya bağlı; çoğu proxy kendi başına şifreleme sağlamaz | Genellikle tünel şifrelemesi vardır |

| Kapsam | Genellikle uygulama/istemci bazlı | Çoğu zaman tüm cihaz trafiği |

| Kullanım amacı | Yönlendirme, test, kurumsal politika | Ağ güvenliği, genel gizlilik, güvenli Wi‑Fi kullanımı |

Güvenli proxy kullanımı için kontrol listesi

Aşağıdaki adımlar riski tamamen ortadan kaldırmaz; ancak kötü sürpriz olasılığını azaltır.

Seçim aşaması

- Operatör şeffaflığı: Kimin işlettiği, iletişim kanalı ve politika dokümanları net mi?

- Rastgele ücretsiz proxy listelerine temkin: Operatör belirsizliği, log/deneme-yanılma yapılandırma ve güvenlik riski doğurabilir.

- Kimlik doğrulama: Erişim kontrolü (kullanıcı/şifre, IP allowlist vb.) var mı?

- İhtiyaca uygun protokol: Sadece web için HTTP/HTTPS; uygulama yönlendirme için SOCKS5 daha uygun olabilir.

Kurulum ve kullanım aşaması

- HTTPS’i tercih edin: Mümkün oldukça HTTPS kullanın; HTTP üzerinden oturum açmaktan kaçının.

- Sertifika uyarılarını ciddiye alın: Beklenmedik sertifika hatalarında devam etmeyin.

- Hesap güvenliği: Kritik hesaplarda çok faktörlü doğrulama kullanın.

- Kapsamı daraltın: Sadece ihtiyacı olan uygulamayı proxy’ye yönlendirmek, gereksiz veri maruziyetini azaltabilir.

- Yüksek riskli işlemler: Bankacılık vb. işlemler için mümkünse proxy yerine daha güvenli, güvenilir bağlantı yöntemleri kullanın.

Doğrulama (basit testler)

- IP kontrolü: Proxy açık/kapalıyken görünen IP’nin değişip değişmediğini kontrol edin (tek başına anonimlik kanıtı değildir).

- DNS davranışı: Kullandığınız uygulamanın DNS’i nasıl çözdüğünü (OS mu, proxy mi) gözden geçirin; bu, kurguya göre değişir.

- Stabilite: Sık kopma ve zaman aşımı, aşırı yük veya yanlış yapılandırma işareti olabilir.

“stake vpn olmadan giriş” aramasını yapanlar için: Güvenli ve uyumlu yaklaşım

Bu tür aramalar genellikle bir web sitesine erişememe sorunuyla ilgilidir. Bu rehber; VPN/proxy ile coğrafi kısıtlamaları, ağ filtrelerini veya hizmet engellerini aşmaya yönelik talimat vermez. Ayrıca yerel mevzuata, hizmetin kullanım şartlarına ve bulunduğunuz ağın (iş/okul) politikalarına uyum esas alınmalıdır.

VPN kullanmadan erişim sorunu yaşıyorsanız denenebilecek genel adımlar

- Resmi durum/sunum bilgisini kontrol edin: Hizmetin resmi durum sayfası veya duyuru kanalı varsa kesinti olup olmadığını kontrol edin.

- Tarayıcı sorun giderme: Önbellek ve çerezleri temizleyin; gizli sekme veya farklı bir tarayıcıyla deneyin.

- Ağ değiştirerek test edin: Aynı cihazla farklı bir ağdan (ev Wi‑Fi yerine mobil veri gibi) test etmek, sorunun ağ kaynaklı olup olmadığını anlamaya yardım eder.

- Cihaz saat/tarih kontrolü: Yanlış sistem saati TLS/sertifika hatalarına yol açabilir.

- Resmi destek ile iletişim: Hesap güvenliği, doğrulama veya uygunluk gibi konular için en doğru adres resmi destek kanalıdır.

Not: Bazı ağlarda belirli kategoriler kurumsal politikalar gereği filtrelenebilir. Bu durumda kural koyucu taraf ağ yöneticisidir ve politikalara uyum esastır.

Yaygın kullanım senaryoları (ve sınırlar)

1) Uygulama bazlı yönlendirme (SOCKS5 ile)

SOCKS5, bazı istemcilerde sadece belirli bir uygulamanın trafiğini yönlendirmek için tercih edilir. Bu daha kontrollü bir kullanım olabilir; ancak SOCKS5’in kendi başına şifreleme vaat etmediğini unutmayın (şifreleme gerekiyorsa uygulama katmanında HTTPS/TLS gibi mekanizmalar devreye girmelidir). SOCKS5’in kapsamına dair protokol tanımı için: RFC 1928.

2) Kurumsal ortamlarda güvenlik ve denetim

Kurumsal proxy’ler; zararlı alan adlarını engelleme, içerik filtreleme ve kayıt tutma gibi güvenlik politikaları için kullanılabilir. Bu senaryoda proxy, kullanıcı gizliliğinden çok kurumsal risk yönetimi odağındadır.

3) Performans/önbellekleme

Bazı proxy türleri içerik önbelleği tutarak tekrar eden isteklerde performansı iyileştirebilir. Modern web’de bu rolü çoğu zaman CDN/reverse proxy katmanları üstlenir.

Kaçınılması gereken hatalar

- “Ücretsiz proxy = güvenli” varsayımı: Operatörü belirsiz altyapılarda risk profili öngörülemez olabilir.

- HTTP üzerinden oturum açmak: Şifreli olmayan bağlantılarda hesap güvenliği riske girebilir.

- Sertifika uyarılarını görmezden gelmek: Yapılandırma hatası veya MITM riski işareti olabilir.

- Tek başına proxy ile tam gizlilik beklemek: Parmak izi, çerez ve hesap bağlamı gibi faktörler devam eder.

Sık sorulan sorular (FAQ)

SOCKS5 proxy güvenli mi?

SOCKS5, trafiği yönlendirmek için esnektir; ancak kendi başına şifreleme sağlamak zorunda değildir. Güvenlik, kullandığınız uygulamanın TLS/HTTPS gibi şifreleme kullanmasına ve proxy sağlayıcısının güvenilirliğine bağlıdır.

HTTPS (CONNECT) proxy, verimi okuyabilir mi?

Tipik CONNECT kullanımında proxy, TLS trafiğini “tüneller”; içerik uçtan uca (tarayıcı↔site) şifreli kalır. Ancak kurumsal TLS inceleme/interception gibi senaryolarda proxy içeriği çözebilir; bu genellikle kurumsal sertifika kurulumu ile birlikte gelir.

Proxy ile VPN arasındaki temel fark nedir?

VPN genellikle cihaz ile sunucu arasında şifreli bir tünel kurup çoğu trafiği kapsar; proxy ise çoğu zaman uygulama/protokol bazlı çalışır ve şifreleme garanti etmez.

Ücretsiz proxy neden daha riskli olabilir?

Operatörün belirsiz olması, beklenmedik kayıt tutma, zayıf güvenlik yapılandırması veya trafiğinize müdahale riski gibi nedenlerle öngörülemez bir risk profili oluşturabilir.

Sonuç: Proxy seçimi amaç ve risk iştahıyla başlar

HTTP/HTTPS ve SOCKS5 proxy’ler, doğru senaryoda pratik fayda sağlar; ancak güvenlik ve gizlilik açısından “varsayılan güvenli” araçlar değildir. Amacınızı netleştirip (yönlendirme, test, kurumsal politika), sağlayıcı güvenilirliğini ve yapılandırmayı dikkatle ele alırsanız riskleri daha yönetilebilir hale getirebilirsiniz. Erişim odaklı aramalarda ise öncelik; yasal/şartlara uyum, genel sorun giderme ve resmi destek kanalları olmalıdır.

Stake VPN'siz Erişim

Stake VPN'siz Giriş

Proxy Türleri ve Güvenlik: Avantajlar, Riskler ve Kullanım Önerileri